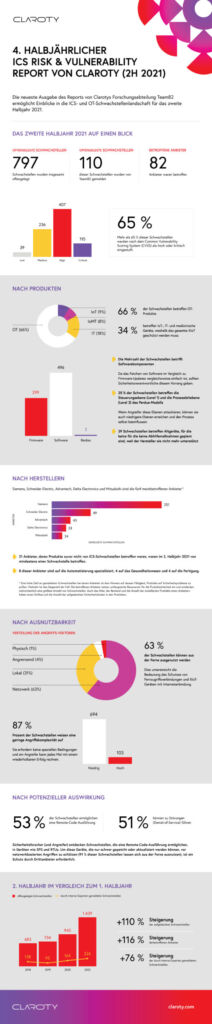

Die Offenlegung von Schwachstellen in industriellen Kontrollsystemen (ICS) hat sich in den letzten vier Jahren mehr als verdoppelt (plus 110 Prozent). Allein in der zweiten Jahreshälfte 2021 haben die Security-Spezialisten Claroty einen Anstieg von 25 Prozent gegenüber den vorangegangenen sechs Monaten beobachtet. Dass mehr Schwachstellen offengelegt werden zeigt, so die Autoren der Studie, dass das Bewusstsein für dieses Thema deutlich gestiegen ist und Sicherheitsforscher zunehmend auch OT-Umgebungen einbeziehen.

Laut des ICS Risk & Vulnerability Reports von Claroty weiten sich ICS-Schwachstellen über die Betriebstechnik (OT) hinaus auf das erweiterte Internet der Dinge aus: 34 Prozent der aufgedeckten Sicherheitslücken betrafen demnach IoT-, Medizin- und IT-Systeme. Insgesamt wurden im zweiten Halbjahr insgesamt 797 Schwachstellen gemeldet, im ersten Halbjahr waren es noch 637.

50 Prozent der Schwachstellen wurden von externen Spezialisten entdeckt, die meisten davon durch Forscher von Cybersicherheitsunternehmen, die ihren Schwerpunkt neben der IT- und IoT-Sicherheitsforschung auf ICS verlagern. Außerdem meldeten 55 neue Forscher Sicherheitslücken.

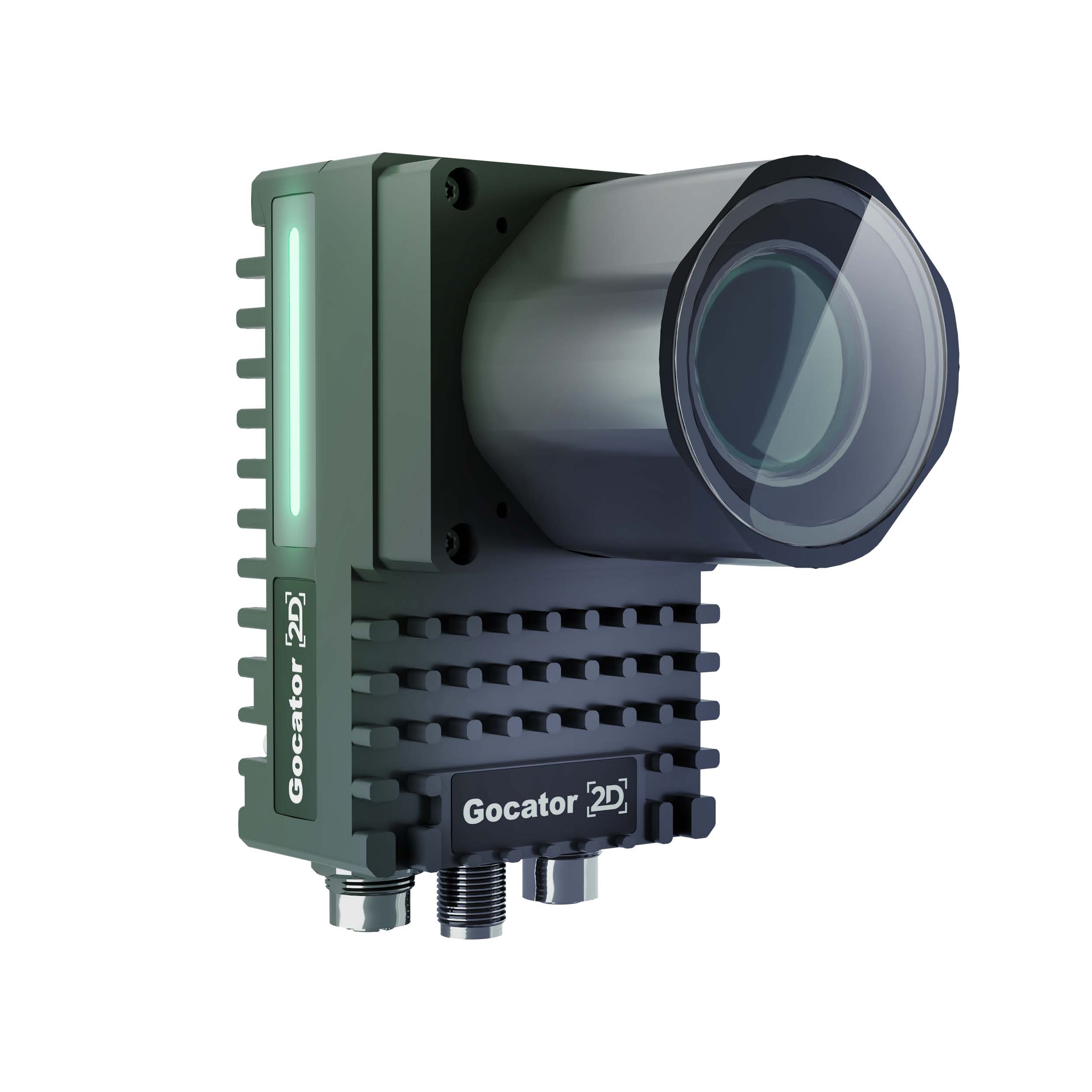

Die Zahl der durch interne Experten gemeldeten Schwachstellen stieg in den letzten vier Jahren um 76 Prozent. Dies unterstreiche die wachsende Bedeutung der Disziplin sowie einen höheren Reifegrad bei der Schwachstellenforschung und zeige, dass die Hersteller immer größere Ressourcen für die Sicherheit ihrer Produkte bereitstellen, so die Claroty-Spezialisten. In der industriellen Bildverarbeitung stellen PC-basierte Systeme oft eine technische Hürde dar. Die Trennung von Bildaufnahme und Datenverarbeitung führt häufig zu Latenzen, erhöhtem Platzbedarf und einem komplexen Wartungsaufwand. Besonders in schnellen Produktionslinien erschwert die Synchronisation zwischen Sensor und externem Rechner eine stabile Prozesskontrolle. ‣ weiterlesen

Präzise 2D-Inspektion mit nativer Edge-Intelligenz

Oft wenig komplex

87 Prozent der Schwachstellen weisen eine geringe Angriffskomplexität auf, d.h. sie erfordern keine speziellen Bedingungen und Angreifer können jedes Mal mit einem wiederholbaren Erfolg rechnen. 70 Prozent erfordern keine besonderen Berechtigungen, um eine Schwachstelle erfolgreich auszunutzen, und 64 Prozent der Schwachstellen bedürfen keiner Benutzerinteraktion.

63 Prozent sind aus der Ferne ausnutzbar.

Dies zeige, so die Studienautoren, dass die Sicherung von Remote-Verbindungen und Geräten von größter Wichtigkeit, zumal der durch die Pandemie beschleunigte Bedarf an sicheren Fernzugriffslösungen ungebrochen sei.

Welche Auswirkungen können die Schwachstellen haben

Die verbreitetste potenzielle Auswirkung der Schwachstellen ist laut Studie die Remote-Code-Ausführung (bei 53 Prozent), gefolgt von Störungen (Denial-of-Service) (42 Prozent), der Umgehung von Schutzmechanismen (37 Prozent) und Möglichkeiten für Angreifer, Anwendungsdaten zu lesen (33 Prozent).

Zu den wichtigsten Abhilfemaßnahmen gehören Netzwerksegmentierung, wie es von Claroty etwa bei 21 Prozent der Schwachstellen empfohlen wird, der Schutz vor Ransomware, Phishing und Spam (15 Prozent) und Beschränkungen des Datenverkehrs (13 Prozent).